许多企业仍然通过电子邮件进行通信。 虽然到 2025 年全球电子邮件用户数量预计将达到 46 亿,但网络犯罪分子继续将电子邮件视为发起攻击的最广泛的攻击媒介,从使用不安全帐户到社会工程。

远程工作将政府机构变成目标

在 2020 年由大流行造成的艰难时期,网络犯罪分子开发了越来越复杂的策略来规避公司采取的安全措施。 他们威胁和攻击了许多企业和政府机构。 去年与电子邮件安全相关的风险增加的最重要原因是,随着许多公司在大流行期间转向远程工作,网络犯罪分子开始更多地针对家庭环境中的员工。

总部位于伦敦的网络安全公司 Keepnet Labs 编写的 2021 年电子邮件漏洞报告显示,在 COVID-19 爆发后,通过电子邮件进行的网络钓鱼、恶意软件和勒索软件攻击有所增加。 报告还显示,这些攻击可以轻松绕过公司拥有的电子邮件安全工具,例如反垃圾邮件过滤器、防火墙、沙箱和其他边界保护技术。

到达收件箱的成功率超过 90%

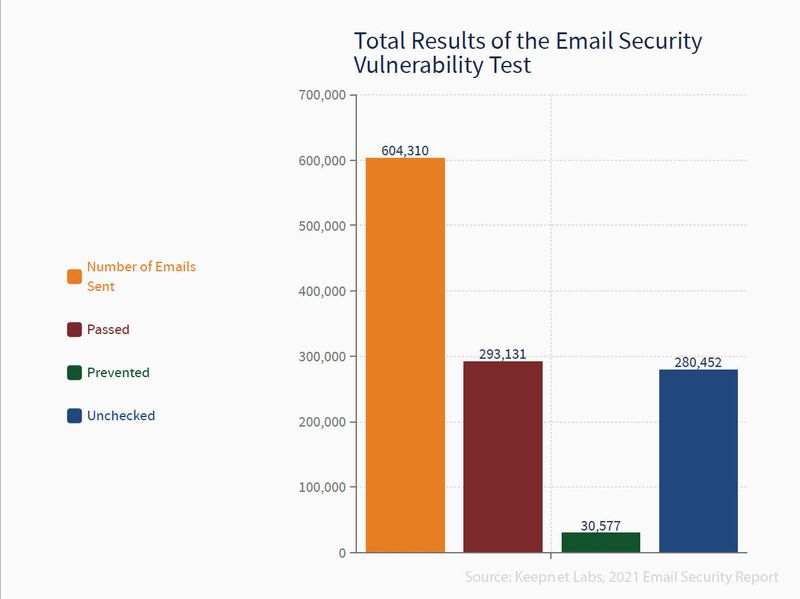

Keepnet 发送了 604,310 封电子邮件来测试基于电子邮件的安全漏洞。 虽然 90.56% 的电子邮件成功到达目标收件箱,但只有 9.44% 被客户的安全工具阻止。 此外,还有 280,452 封电子邮件未被检查,这意味着系统无法检测恶意电子邮件是否已到达收件箱。

2020 年电子邮件安全的最大威胁:高级持续性威胁 (ATP)

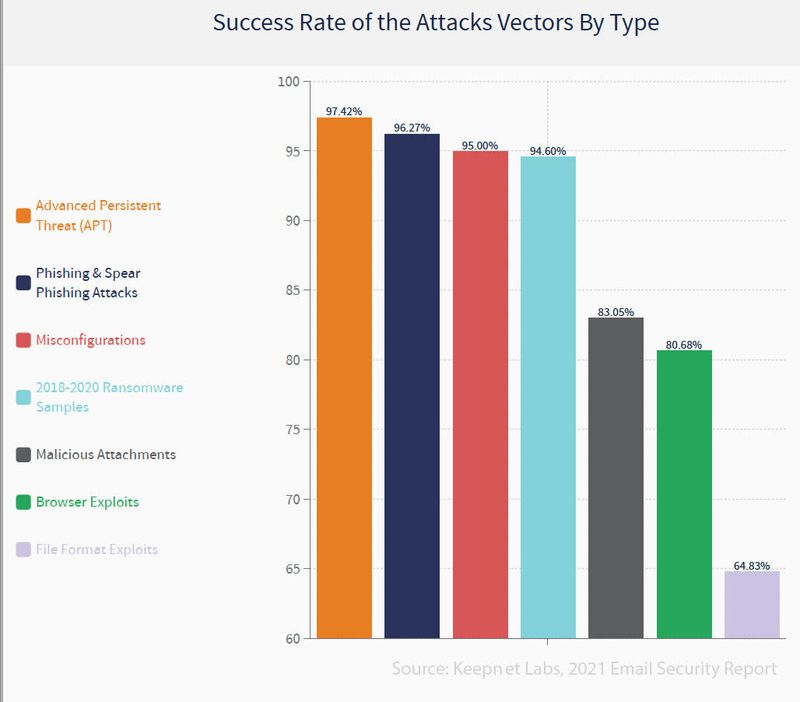

当我们查看绕过安全技术并到达目标收件箱的攻击类型的成功率时,我们看到有 4 种类型的成功率超过 90%,并且大部分时间都绕过安全性。 这4种攻击类型及其成功率如下:

- 高级持续威胁 (ATP) (97.42%),

- 网络钓鱼和鱼叉式网络钓鱼 (96.27%)

- 安全配置错误 (95%)

- 勒索软件 2018-2020 (94.60%)

在网络安全方面,科技被评为最不成功的行业

该报告还确定了面临电子邮件攻击最不成功的部门。 技术、咨询和金融服务是防御此类攻击最失败的三个部门,而排名第一的技术部门表明其在使用其解决方案方面落后得多。 您可以在下面看到最不成功的行业列表:

- 技术

- 咨询

- 金融服务

- 教育

- 房地产

- 生物技术

- 服务部门

- 控股/企业集团

- 制药

- 出版

40% 的收件人没有检查为 ATP 测试发送的电子邮件

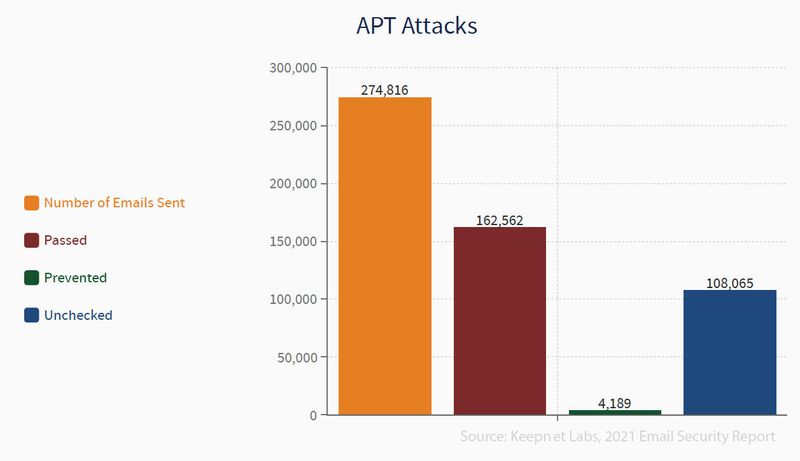

高级持续性威胁 (APT) 是当今电子邮件安全中最具威胁性的攻击类型,是一种高级且针对性强的网络攻击类型,黑客访问系统后未被发现。

作为报告的一部分,Keepnet 发送了 274,816 封电子邮件,以测试以 APT 为重点的漏洞。 虽然成功发送的电子邮件中有 162,562 封到达目标收件箱,但只有 4,189 封被安全工具阻止。 此外,108,065 名收件人(约 40%)未查看相关电子邮件。 这表明 ATP 在绕过安全技术和到达目标收件箱方面比网络钓鱼和其他类型的攻击更成功。

安全工具对网络钓鱼和错误配置攻击无能为力

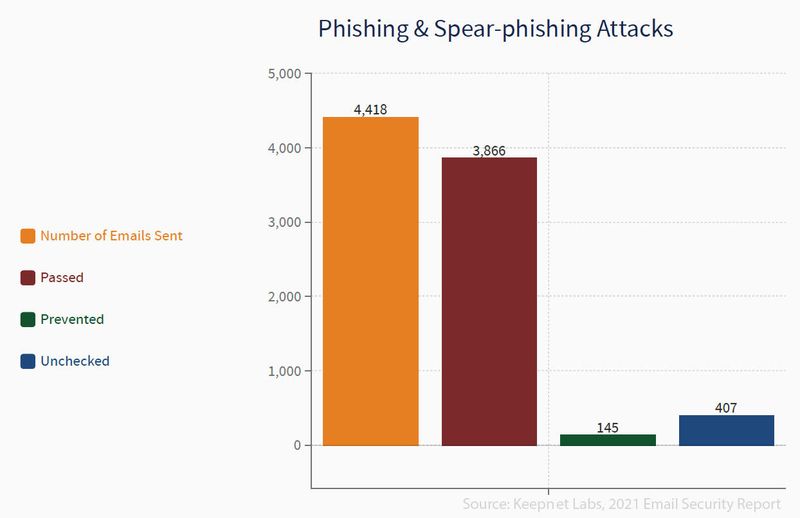

网络钓鱼是另一种使用混淆电子邮件作为武器的网络攻击。 在这种类型的攻击中,目标是诱使电子邮件收件人相信他们在邮件中想要或需要的内容,并让他们单击链接或下载附件。

网络钓鱼电子邮件被发送给许多收件人,期望只有少数收件人会回复,而鱼叉式网络钓鱼电子邮件则针对特定的个人、组织或企业。 Keepnet 发送了 4,418 封电子邮件来检测网络钓鱼和鱼叉式网络钓鱼攻击中的漏洞,其中 3,866 封电子邮件进入了目标收件箱。 在这些电子邮件中,只有 145 封被收件人的安全工具阻止,而 407 封没有被收件人检查。

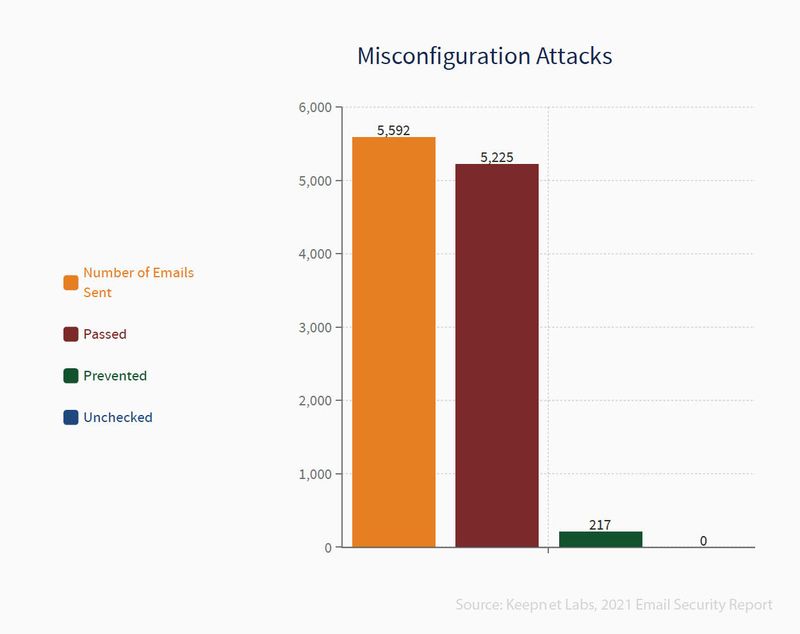

导致许多安全漏洞的另一种攻击类型是安全配置错误攻击。 Keepnet 发送了 5,592 封电子邮件来测试由此产生的漏洞,其中 5,225 封到达了目标收件箱。 收件人的安全工具仅阻止了 217 封电子邮件。

勒索软件攻击随着向远程工作的转变而增加

勒索软件攻击包括一种加密目标系统或文件的恶意软件,网络犯罪分子要求受害者付款以恢复系统或文件。 在 2020 财年第一季度,由于大流行而转向远程工作,勒索软件攻击也显着增加。 这一增长的主要原因是国内的网络安全措施不足。 Keepnet 发送了 106,169 封电子邮件来测试勒索软件漏洞,其中 52,527 封到达目标,3,118 封被安全软件阻止,50,527 封没有被收件人检查。

您可以在此处完整阅读 Keepnet 2021 电子邮件安全漏洞报告。