WPA3 现在可以保护您的 WiFi 网络免受两种新型攻击。 WPA2 中发现的漏洞促使标准化机构着手创建新的安全密码。

这就是 WPA3 到达我们路由器的方式。 然而,这个标准并没有一个好的开始,因为它也有很多漏洞。 逐渐地,这些已被修补,并引入了针对两种新型攻击的新保护。

市场上带有 WiFi 6 和 WPA3 的路由器越来越多,价格已经低于 50 美元。 去年推出的主板、笔记本电脑和手机也支持这两种标准。 WPA3 标准正在不断改进。

因此,在 2019 年 12 月,WPA3 收到了第一次重大改进更新,修补了使用 EAP-TLS、EAP-TTLS 或 EAP-PEAP 时的邪恶双胞胎攻击。 2020 年 12 月,它包括针对网络中活跃的几种攻击的其他新功能。 该标准现在总共可以防御四种攻击,但 WiFi 联盟只详细说明了其中的两种。

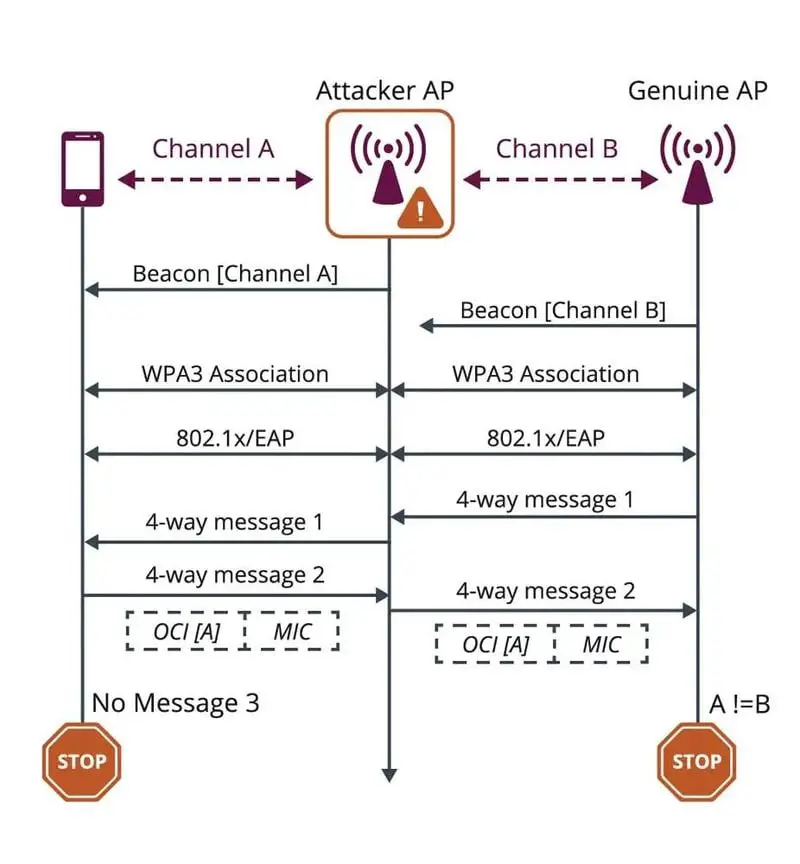

操作通道验证 (OCV)

第一个是操作通道验证 (OCV)。 利用不需要验证的网络发现系统的攻击已被黑客使用多年。 KRACK 攻击利用的属性之一是操作信道信息 (OCI),它允许接入点和设备知道可用于通信的频率、带宽和最大功率。 在没有OCI认证的情况下,可以进行中间人攻击。

因此,WPA3 引入了操作通道验证,它验证 OCI 以避免任何可能的中间人攻击。 在图像中,我们可以看到,如果接入点(例如路由器)接收到的信息与接收它的信道不匹配,则确认如何中止。 由于这一点,攻击者将无法定位自己进行中间人攻击。

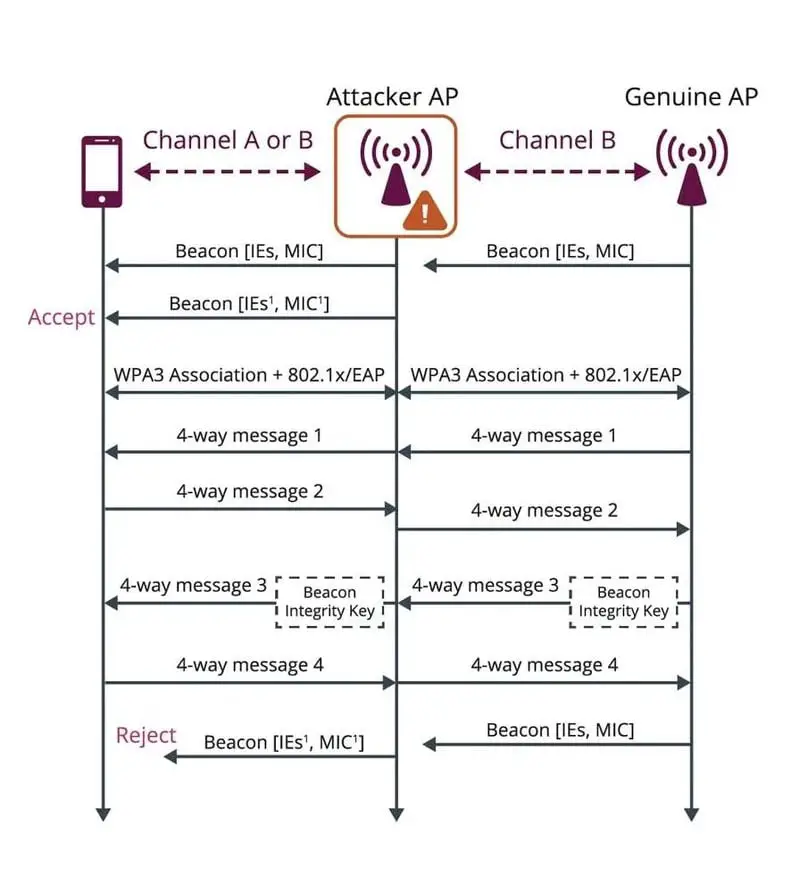

信标保护

第二个保护功能称为信标保护。 通过这种保护措施,接入点在关联过程中为其客户端提供信标完整性密钥 (BIK),并向发送的每个帧添加完整性检查消息。 因此,与接入点关联的客户端可以验证到达它们的每一小块数据的完整性,从而防止篡改,例如强制设备使用更多功率、降低速度或更改频道。

通过这些小的改进,该标准逐渐变得更加安全和健壮,以对抗可以使用 WPA2 进行的字典攻击,这需要复杂而长的密码才能避免被蛮力攻击破解。 当今显卡的强大功能,或者为计算任务租用服务器的可能性,意味着如果我们使用 WPA2,使用正确的字典最多可以在几小时或几天内破解少于 10 个字符的密码。