谷歌已澄清 被利用的 Chrome 零日漏洞, 最初以为是在 Chrome 中,实际上 驻留在 libwebp 库 (CVE-2023-5129) 中。 这个启示发生在 CVE 编号机构拒绝或撤回 ID, 认为它是 CVE-2023-4863 的重复。

后一个条目现已修改为 涵盖它对 libwebp 库的影响。

了解 CVE-2023-5129

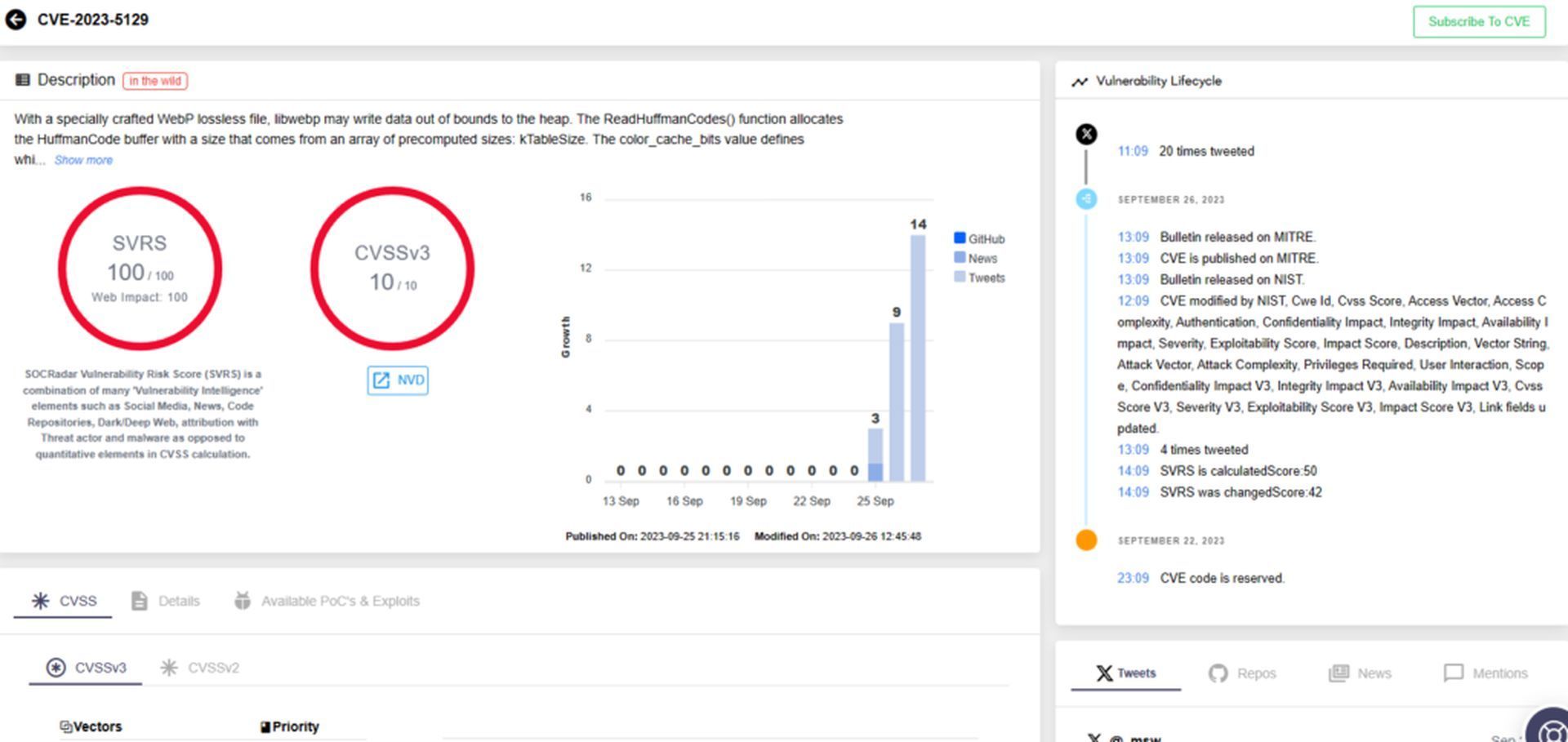

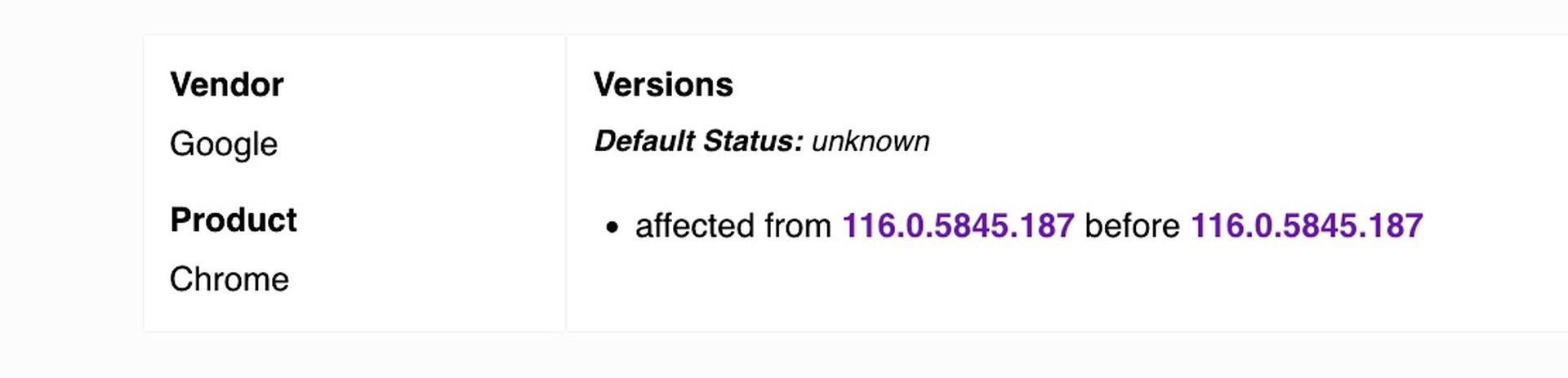

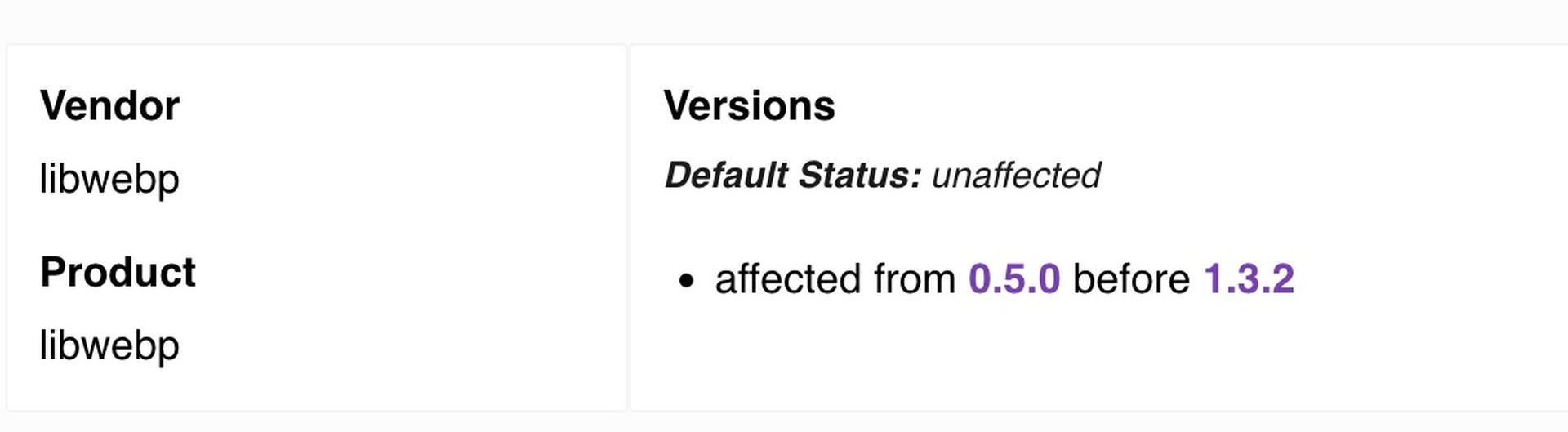

该漏洞的核心在于 霍夫曼编码算法的有缺陷的实现。 这种监督可能使 恶意行为者触发堆缓冲区溢出并执行任意代码。 值得注意的是,CVE-2023-5129 影响 libwebp 版本从 0.5.0 到 1.3.1。 不过,Google 已在 1.3.2 版本中迅速解决了这个问题。 其严重性由 CVSS 满分为 10.0,表明其关键性。

有什么联系?

Rezilion 的研究人员此前推测 CVE-2023-41064, 缓冲区溢出漏洞 在 Apple 的 ImageI/O 框架内, 和 CVE-2023-4863, 前面提到的 Chrome 零日漏洞, 本质上是 相同缺陷的表现。 事实证明,他们的假设是正确的, 导致 CVE-2023-5129 的出现。

广泛影响

这一启示的意义遍及各个领域广泛的应用程序和平台。 libwebp 库是以下功能不可或缺的一部分:

- 流行的容器镜像,总共下载和部署了数十亿次(例如,drupal、ngnix、perl、python、ruby、rust、wordpress)。

- 各种依赖于 libwebp 的实用程序。

- Chrome、Firefox、Microsoft Edge、Opera 等领先的网络浏览器。

- 众多 Linux 发行版,包括 Debian、Ubuntu、Alpine、Gentoo、SUSE 等。

- Electron 框架是众多跨平台桌面应用程序的基础。

- 许多其他应用程序,从 Microsoft Teams 和 Slack 到 Discord、LibreOffice、1Password、Telegram、Signal Desktop 等。

尽管 有些已经集成了补丁 为了解决该漏洞, 其他人尚未效仿。 消费者必须听取古老的建议: 定期更新您的操作系统和软件。

为企业赋能

对于使用漏洞扫描器的企业来说,这一发展意味着 向前迈出了一大步。 他们现在可以 自动地 检测并修复整个系统中的漏洞。

采取行动

专家强调 迅速采取行动的紧迫性。 企业依托 漏洞扫描器 现在有 快速检测和缓解 CVE-2023-5129 威胁的关键优势。 汤姆·塞勒斯提供了 macOS 用户识别修补的 Electron 版本的实用命令, 强化其应用程序以应对潜在风险。

汤姆·塞勒斯, 首席研究工程师 在runZero,已分享 macOS 用户的 shell 命令 辨别他们的哪些应用程序是基于 特定的 Electron 版本。 版本 22.3.24, 24.8.3, 25.8.1, 26.2.1, 和 27.0.0-beta.2 已收到必要的补丁, 为用户提供额外的安全保障。

总之,libwebp 中 CVE-2023-5129 的识别揭示了 漏洞的相互关联性 在广泛使用的应用程序和库中。 主动措施,包括定期更新和漏洞扫描,对于 保护系统和数据免受潜在威胁。

与此同时,这一进展的消息是在 Google 25 岁生日之后传出的。 如果您错过了,请务必查看我们的文章,了解 Google 的 25 岁生日惊喜旋转器如何庆祝其 25 周年庆典。

特色图片来源: 皮克斯